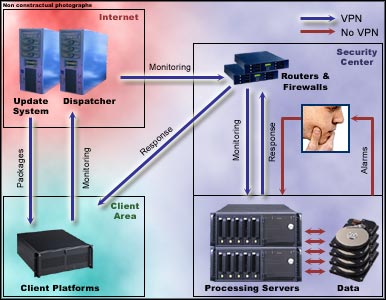

Principe de fonctionnement

4 Groupes fonctionnels doivent ętre individualisés : |  | Les réseaux internes du client (réseaux privés à protéger - non représentés sur le schéma, situés derrière les plate-formes mises à disposition) |  |  | Les réseaux public (Internet) ou privés partagés (Reuters, Bloomberg, ....). Ils sont les accès majoritairement utilisés par les pirates |

| |  |  | Le Security Point (Client), ensemble des équipements mis à disposition sur site par Security Keepers |  |  | Le centre de supervision et de réponse (Security Center), intégrant le centre de calcul automatisé et le plateau de travail des équipes 24/24 |

|

La solution technique qui supporte les services EverProtect® est synthétisée ci-dessous.

|